一项关于全球超级计算机安全的研究报告揭示了令人震惊的事实:一种看似不起眼的小型恶意软件,竟能成为渗透和控制这些“国之重器”的通用后门。这一事件不仅暴露了超级计算机系统在安全防护上的潜在脆弱性,也为全球高性能计算领域敲响了警钟。

事件概述:小软件,大威胁

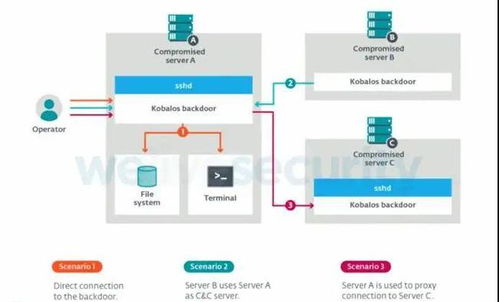

与人们通常想象中复杂、庞大的攻击程序不同,此次被发现的恶意软件体积小巧、代码精炼,却能利用超级计算机集群管理、作业调度系统或特定科学计算软件中未被广泛察觉的漏洞。它可能伪装成合法的工具组件、性能优化补丁或研究数据包,通过供应链攻击、内部人员操作或利用初始安全配置的疏忽,潜入目标系统。一旦植入,该软件能建立隐蔽的通信通道,窃取核心计算数据、篡改计算结果,甚至在特定条件下干扰或破坏整个系统的运行。

漏洞本质:通用性与系统复杂性

所谓“通用后门”,指的是该恶意软件所利用的漏洞或攻击手法,并非针对某一台特定型号的超级计算机,而是基于许多超算系统共有的软件架构、通信协议或管理模型。例如,广泛使用的作业调度系统(如Slurm、PBS)、并行计算库(如MPI)或特定的科学计算应用框架,都可能成为攻击的切入点。超级计算机的复杂性——数以万计的节点、复杂的网络拓扑、多层级的软件栈——在带来强大算力的也极大地增加了安全审计和漏洞管理的难度,为恶意软件提供了藏身之所。

潜在危害:超越数据窃取

超级计算机承载着气候模拟、核物理研究、新药研发、密码破译、国家防御等尖端计算任务。一个通用的后门可能造成的危害远超普通数据中心被入侵:

- 科学诚信危机:被篡改的计算结果可能导致错误的研究结论,浪费巨额科研经费,甚至误导国家战略决策。

- 知识产权与国家安全:敏感的研究模型、设计数据和模拟成果被窃取,直接损害国家竞争力和安全利益。

- 基础设施破坏:理论上,恶意代码可能干扰冷却系统、电源管理或硬件驱动,造成物理设备损坏。

- 算力劫持:攻击者可能秘密劫持部分计算资源,用于加密货币挖掘、发动网络攻击等其他非法目的。

深层原因与应对之策

此次事件折射出高性能计算领域长期存在的“重性能、轻安全”倾向。在追求运算速度与世界排名的压力下,安全考量有时被置于次要位置。超算环境高度定制化、软件生态复杂,使得部署统一的安全补丁和进行持续监控面临挑战。

为应对此类威胁,需采取多层次措施:

- 安全左移:在超算系统设计、软件采购与开发初期,即纳入安全架构评估,对供应链软件进行严格审查。

- 最小权限与深度防御:强化节点隔离,实施严格的用户权限管理和作业隔离策略,部署针对高性能计算环境异常行为(如非预期的节点间通信、作业特征异常)的检测系统。

- 社区协作与漏洞共享:建立全球超算安全信息共享机制,及时通报漏洞和攻击模式,共同加固关键软件组件。

- 专业安全团队:组建专门针对高性能计算环境的安全运维团队,其技能需涵盖并行计算、系统软件和网络安全。

###

全球超级计算机通用后门的曝光,是一个强烈的警示。它提醒我们,在算力角逐进入白热化的时代,安全与性能必须并驾齐驱。保护这些承载着人类探索未知前沿的“数字大脑”,不仅需要技术上的加固,更需要理念上的根本转变——将安全性视为与计算性能同等重要的核心指标。唯有如此,才能确保强大的算力真正用于推动进步,而非成为安全黑洞下的牺牲品。